- Registrado

- 9 May 2017

- Mensajes

- 29.260

- Calificaciones

- 81.589

- Ubicación

- Buenos Aires - Argentina

Cómo comprobar la salud de tu disco duro con estas tres herramientas gratuitas

Hoy te presentaremos tres herramientas gratuitas con las que puedes comprobar la salud de tu disco duro. Una para ver la temperatura y estado general, otra para comprobar si tiene errores y una tercera para medir su velocidad.

El disco duro es uno de los componentes más importantes de tu PC, pues en él -generalmente- se almacenan todos los programas, datos y documentos que usas cada día. Comprobar el estado de tus discos duros te evitará problemas más adelante, pudiendoponer tus datos a salvo antes de que sea demasiado tarde.

HDD Health, para ver su salud fácilmente

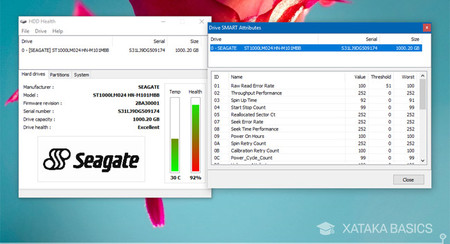

Uno de los primeros datos que se tienen en cuenta al analizar la salud de un disco duro es la temperatura y los valores de los atributos SMART. Ambos son fácilmente consultables con la herramienta gratuita HDD Health, que puedes descargar desde aquí.

HDD Health se queda como icono en el Área de notificaciones de Windows (junto al reloj) y con un doble clic te muestra una ventana resumen donde puedes ver la temperatura actual del disco duro y su salud. Dicha salud se muestra a modo de porcentaje(en la captura anterior, 92%) y en texto (en la captura anterior, "excelente").

El porcentaje de salud lo calcula el propio disco duro mediante la tecnología S.M.A.R.T. Esta tecnología implica una constante monitorización del disco duro y su funcionamiento, para prevenir cuándo puede fallar y que puedas hacer antes una copia de seguridad. Puedes consultar esta monitorización desde HDD Health, en el menú Drive > Smart Attributes, aunque es difícil interpretar los datos. Y no tienes por qué hacerlo, ya lo hace el disco duro por ti, y te lo resume en el porcentaje de salud de la ventana principal.

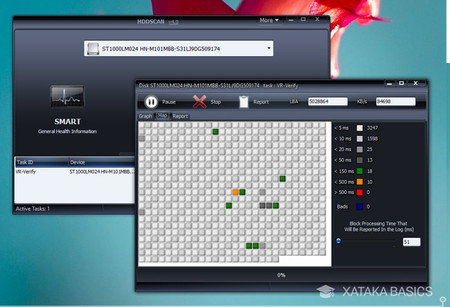

HDD Scan, para comprobar si tiene errores

HDD Scan es una aplicación cuyo objetivo esdeterminar si tu disco duro contiene errores. Para ello es capaz de ejecutar distintos tests más y menos exhaustivos. Lo puedes descargar desde aquí (no necesita instalación).

HDD Scan también te muestra los atributos SMART y la temperatura del disco duro, pero su función estrella son los tests de lectura y escritura. Dispone de cuatro tests distintos: Verify, Read, Butterfly y Erase.. El test principal es el de verificación (Verify), que determinará si el disco duro necesita reparación, así como el estado de los sectores que se pueden recuperar.

HDD Scan no repara los errores, sino que te sirve solo como aviso e información, de cara a llevar el disco duro a una reparación profesional. Para reparar errores desde Windows, puedes hacer clic clic derecho en la unidad en el Explorador de archivos, elegir Propiedades y luego hacer clic en Comprobar, en la pestaña Herramientas.

HD Tune, para medir su velocidad

Además de ver la temperatura, salud y si tiene errores, seguro que también te interesa conocer la velocidad a la que está trabajando tu disco duro. Lo puedes lograr con la aplicación HD Tune, gratis y que puedes descargar desde aquí.

HD Tune te muestra también la temperatura, los valores SMART, e incluso tiene su propio análisis de errores, pero la función por la que más se le conoce es por elbenchmark de velocidad. Pulsa el botón Start en la pestaña Benchmark y espera a que termine el análisis, que llevará varios minutos.

Los resultados se muestran en una gráfica, así como resumidos en sus cifras de velocidad mínima, máxima y media, en la columna derecha. Otros datos que se te muestran es el tiempo de acceso (en milisegundos) y el uso de procesador durante la lectura. Nota: es normal que la gráfica vaya hacia abajo.

https://www.xataka.com/basics/como-comprobar-salud-tu-disco-duro-estas-tres-herramientas-gratuitas

Hoy te presentaremos tres herramientas gratuitas con las que puedes comprobar la salud de tu disco duro. Una para ver la temperatura y estado general, otra para comprobar si tiene errores y una tercera para medir su velocidad.

El disco duro es uno de los componentes más importantes de tu PC, pues en él -generalmente- se almacenan todos los programas, datos y documentos que usas cada día. Comprobar el estado de tus discos duros te evitará problemas más adelante, pudiendoponer tus datos a salvo antes de que sea demasiado tarde.

HDD Health, para ver su salud fácilmente

Uno de los primeros datos que se tienen en cuenta al analizar la salud de un disco duro es la temperatura y los valores de los atributos SMART. Ambos son fácilmente consultables con la herramienta gratuita HDD Health, que puedes descargar desde aquí.

HDD Health se queda como icono en el Área de notificaciones de Windows (junto al reloj) y con un doble clic te muestra una ventana resumen donde puedes ver la temperatura actual del disco duro y su salud. Dicha salud se muestra a modo de porcentaje(en la captura anterior, 92%) y en texto (en la captura anterior, "excelente").

El porcentaje de salud lo calcula el propio disco duro mediante la tecnología S.M.A.R.T. Esta tecnología implica una constante monitorización del disco duro y su funcionamiento, para prevenir cuándo puede fallar y que puedas hacer antes una copia de seguridad. Puedes consultar esta monitorización desde HDD Health, en el menú Drive > Smart Attributes, aunque es difícil interpretar los datos. Y no tienes por qué hacerlo, ya lo hace el disco duro por ti, y te lo resume en el porcentaje de salud de la ventana principal.

HDD Scan, para comprobar si tiene errores

HDD Scan es una aplicación cuyo objetivo esdeterminar si tu disco duro contiene errores. Para ello es capaz de ejecutar distintos tests más y menos exhaustivos. Lo puedes descargar desde aquí (no necesita instalación).

HDD Scan también te muestra los atributos SMART y la temperatura del disco duro, pero su función estrella son los tests de lectura y escritura. Dispone de cuatro tests distintos: Verify, Read, Butterfly y Erase.. El test principal es el de verificación (Verify), que determinará si el disco duro necesita reparación, así como el estado de los sectores que se pueden recuperar.

HDD Scan no repara los errores, sino que te sirve solo como aviso e información, de cara a llevar el disco duro a una reparación profesional. Para reparar errores desde Windows, puedes hacer clic clic derecho en la unidad en el Explorador de archivos, elegir Propiedades y luego hacer clic en Comprobar, en la pestaña Herramientas.

HD Tune, para medir su velocidad

Además de ver la temperatura, salud y si tiene errores, seguro que también te interesa conocer la velocidad a la que está trabajando tu disco duro. Lo puedes lograr con la aplicación HD Tune, gratis y que puedes descargar desde aquí.

HD Tune te muestra también la temperatura, los valores SMART, e incluso tiene su propio análisis de errores, pero la función por la que más se le conoce es por elbenchmark de velocidad. Pulsa el botón Start en la pestaña Benchmark y espera a que termine el análisis, que llevará varios minutos.

Los resultados se muestran en una gráfica, así como resumidos en sus cifras de velocidad mínima, máxima y media, en la columna derecha. Otros datos que se te muestran es el tiempo de acceso (en milisegundos) y el uso de procesador durante la lectura. Nota: es normal que la gráfica vaya hacia abajo.

https://www.xataka.com/basics/como-comprobar-salud-tu-disco-duro-estas-tres-herramientas-gratuitas